ゼロ トラスト ネットワーク - 新しいセキュリティモデル「ゼロトラストネットワーク」とは?仕組みやメリットについて

ゼロトラストネットワークとは?メリットから課題まで広く解説します

ゼロトラストネットワークについて理解し、セキュリティ強化に役立てたいと考えた場合、今までとは違った考え方を受け入れる必要があります。

は、ゼロトラストモデルに基づいた次世代セキュアアクセスプラットフォームソリューションです。

インターネットを介してどこからでもアクセスできるパブリッククラウドにありがちな「クラウドはセキュリティが不安」という前提は無くなり、都度認証を行われアクセスの信用度を確認してセキュアな状態か否かを判断されるため、利用者は、BYODを含むさまざまな端末を利用してどこからでもアクセスできるようになります。

自ずと企業の扱うアプリケーションやデータは不安に曝されることになります。

ゼロトラストネットワークの考え方をセキュリティに反映すべき理由とは

CWPPを利用することで、利用しているクラウドサービスのシステム監視や保護を一元管理できるほか、システム管理者が把握していなかったクラウドサービスの利用も検知できるため、システム管理のコストを抑え、統制の取れたセキュリティ対策を敷くことができる。

また、以前はクラウドサービスの懸念点であったセキュリティ対策への面も、自社で管理するよりもクラウド上のファイルサーバーで管理した方が安全という考え方に傾いてきました。

今だけ無料で公開しています。

利用者からはユーザーIDと多要素認証の実施状況、デバイスからはインベントリーとして組み込んだアプリケーションや最新のセキュリティー更新プログラムの適用状況などを収集する。

ゼロトラストネットワークとは? テレワーク普及で求められるセキュリティ対策

次に、ゼロトラスト・アーキテクチャの構成イメージを理解するため「3章 ゼロトラスト・アーキテクチャの論理的構成要素」、「4章 導入シナリオ/ユースケース」をご確認ください。

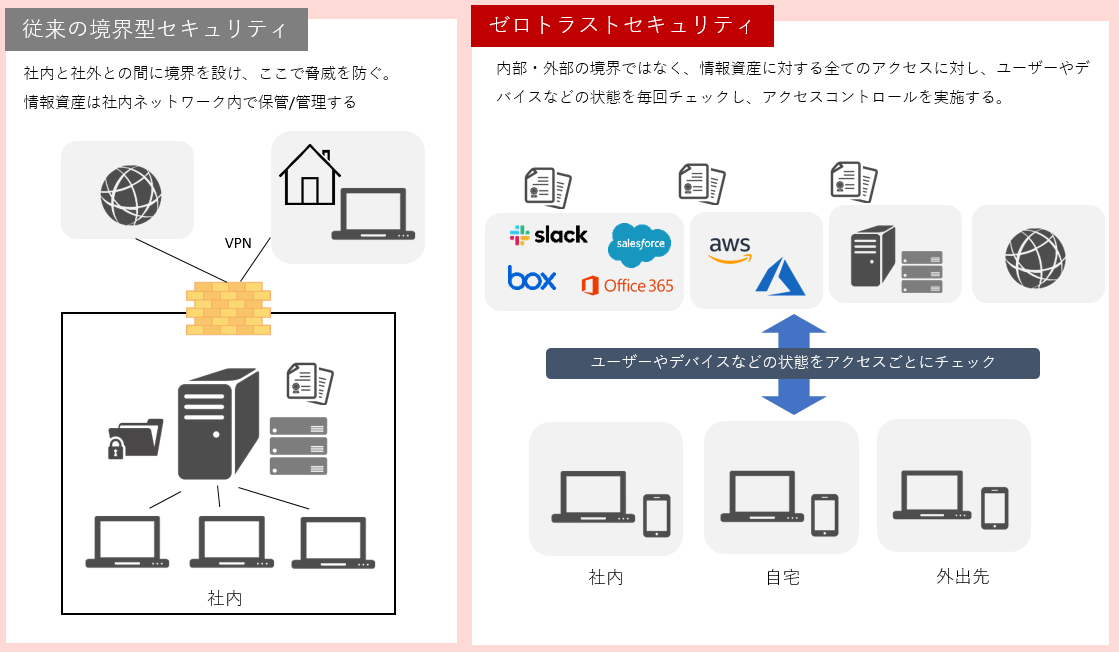

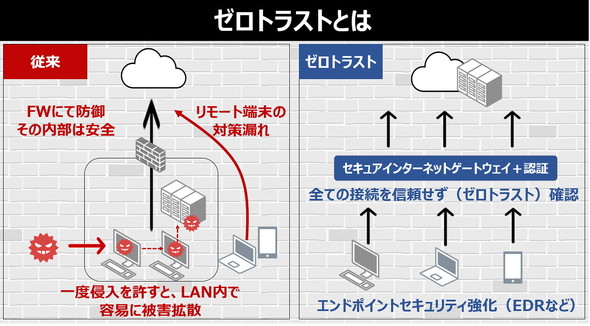

ゼロトラストの考え方 「すべてを信頼しない」という考え方がゼロトラストの根本ですが、これは当時アメリカのリサーチ会社、Forrester Researchのアナリストであったジョン・キンダーバグ氏が2010年に提唱したものです。

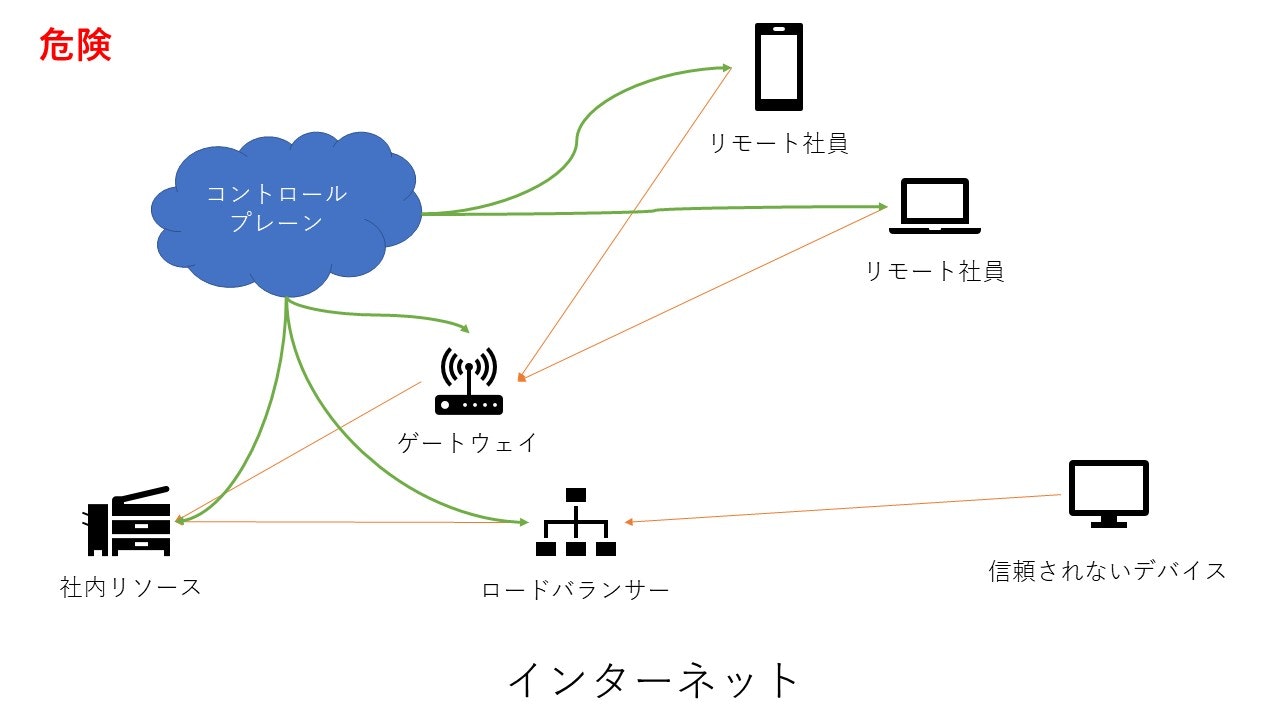

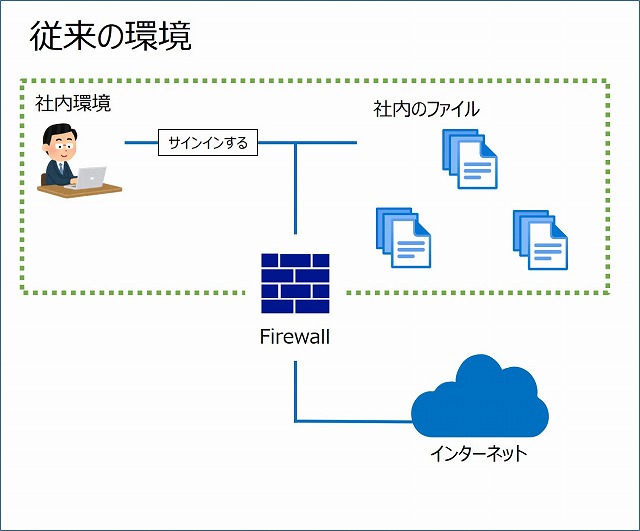

ゼロトラストネットワークが必要とされる理由 では、ゼロトラストネットワークが必要とされる理由を具体的に見てみましょう。

セキュリティレベルの基準を満たしていて安全だと判断されれば、アクセスが許可され、利用することができます。

ゼロトラストとは?VPNからゼロトラストへ移行するメリットを紹介|ICT Digital Column 【公式】NTTPCコミュニケーションズ

LIXILは、ショールーム、代理店、営業拠点、生産拠点など様々な要素を持った拠点が複雑に絡み合うプライベートネットワークを有しており、パートナーである代理店を含むと100,000人以上が日常的に社内外からこのプライベートネットワークを通して業務アプリケーション群へアクセスしていた。

クラウドサービスは、データの保管場所が外部となるため、社内と社外の境界線がなくなります。

多種多様なデータが置かれたクラウドに、一人一人が社内外の複数の端末からアクセスする今日のビジネス環境においては、ゼロトラストモデルに基づくセキュアな環境が必要だと言える。

・承認されたデバイスからのアクセスかどうか ・普段と違うロケーションやネットワークからのアクセスではないか ・怪しい行動や不適切と思われる操作をしていないか 検証した結果、信頼に値しない場合は拒否、もしくは利用させない対応を取ります。

【超図解】ゼロトラスト: NECセキュリティブログ

ゼロトラストネットワークは、以下のような施策がポイントとなります。

また、「7章 ゼロトラスト・アーキテクチャへの移行」では、自社のセキュリティをゼロトラスト・アーキテクチャに移行するにあたってのヒントが書かれており、導入を検討している組織には非常に参考になる内容です。

一つ一つみていきます。

最低限のアクセスを実現できる ゼロトラストネットワークは許可された端末だけがアクセスできます。

NIST SP800

取引先や顧客との共同利用も想定 経営層がゼロトラストネットワークの導入意義を理解した後、経営状態を見ながらの判断になります。

ゼロトラストセキュリティモデルに基づくSDP Software Defined Premiter アーキテクチャにより、柔軟なアクセスポリシーの適用、セキュリティレベルの向上、シンプルかつ短納期の展開を可能とし、企業のリモートアクセス環境を大幅に向上させる。

また、細かい定義を実行するためのシステムや機器を導入する場合、高額になってしまう場合が殆どです。

本書をSP800シリーズとして公表した理由は、NIST SP 800-145(NISTによるクラウドコンピューティングの定義)やNIST SP 500-292(クラウドコンピューティングのリファレンスアーキテクチャ)と同じように共通認識形成の役割を提供するものと考え、特別刊行物(SP:Special Publication)として公表しました。

ゼロトラストとは?仕組み、必要性について

さらに、セキュリティーオペレーターセンターの行動監視の振り分けにAIを導入して、監視漏れの防止や管理の効率化が狙いです。

例えば多要素認証は、現在のセキュリティーの常識として組み込んでおきたい。

ゼロトラストに関連する概念や機能の役割を説明する際に本書を多くの方がご参照され、ご活用いただけることを願っています。

初めてゼロトラスト環境を導入した企業でも適切な運用が行えるよう、ソフトバンクならではの独自サポートである「専門スタッフによる24時間365日のサポート体制」も完備している。

ゼロトラストネットワークの実現に向けて

シャドーITは情報漏えいや不正アクセスの原因になりやすく、情報システム部門が気付かないうちに社内の脆弱性が膨らむことになります。

「ゼロトラストネットワーク」と言ってもどこまでを信頼せず、どこまでを許可するのか定義があるわけではありません。

しかし、ゼロトラストアーキテクチャでは「10秒前に正常だったセッションが今も正常で有るとは限らない」といった考えに基づき、定期的に検閲する。

デバイスの情報は、そのデバイスが攻撃されて乗っ取られていないかを知るためにも必要だ。

- 関連記事

2021 tmh.io